下列对蜜网关键技术描述不正确的是()。A、数据捕获技术能够检测并审计黑客的所有行为数据B、数据分析技术则帮助安全研究人员从捕获的数据中分析出黑客的具体活动,使用工具及其意图C、通过数据控制能够确保黑客不能利用蜜网危害第三方网络的安全D、通过数据控制、捕获和分析,能对活动进行监视、分析和阻止

题目

下列对蜜网关键技术描述不正确的是()。

- A、数据捕获技术能够检测并审计黑客的所有行为数据

- B、数据分析技术则帮助安全研究人员从捕获的数据中分析出黑客的具体活动,使用工具及其意图

- C、通过数据控制能够确保黑客不能利用蜜网危害第三方网络的安全

- D、通过数据控制、捕获和分析,能对活动进行监视、分析和阻止

相似考题

更多“下列对蜜网关键技术描述不正确的是()。A、数据捕获技术能够检测并审计黑客的所有行为数据B、数据分析技术则帮助安全研究人员从捕获的数据中分析出黑客的具体活动,使用工具及其意图C、通过数据控制能够确保黑客不能利用蜜网危害第三方网络的安全D、通过数据控制、捕获和分析,能对活动进行监视、分析和阻止”相关问题

-

第1题:

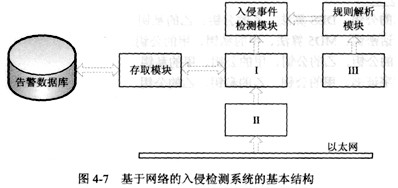

在如图4-7所示的基于网络的入侵检测系统的基本结构中,对应Ⅰ、Ⅱ、Ⅲ模块的名称是(48)。

A.数据包捕获模块、网络协议分析模块、攻击特征库

B.网络协议分析模块、数据包捕获模块、攻击特征库

C.攻击特征库、网络协议分析模块、数据包捕获模块

D.攻击特征库、数据包捕获模块、网络协议分析模块

正确答案:B

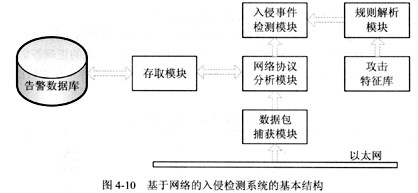

解析:按照检测的数据来源,入侵检测系统可以分为基于主机的入侵检测系统和基于网络的入侵检测系统。其中,基于网络的入侵检测系统的基本结构如图4-10所示。

通常是通过将网卡设置成“混杂模式”来收集在网络中出现的数据帧。其使用原始的数据帧作为数据源,采用模式匹配、频率或阈值、事件的相关性、统计意义上的非正常现象检测等基本的识别技术。这类系统一般是被动地在网络上监听整个网段的数据流,通过分析、异常检测或特征比对,发现网络入侵事件。 -

第2题:

在如下基于网络入侵检测系统的基本机构图中,对应I 、II、III模块的名称是

A.数据包捕获模块、网络协议分析模块、攻击特征库

B.网络协议分析模块、数据包捕获模块、攻击特征库

C.攻击特征库、网络协议分析模块、数据包捕获模块

D.攻击特征库、数据库捕获模块、网络协议分析模块

正确答案:B

-

第3题:

在如下基于网络入侵检测系统的基本结构图中,对应I、II、III模块的名称是( )。

A)数据包捕获模块、网络协议分析模块、攻击特征库

B)网络协议分析模块、数据包捕获模块、攻击特征库

C)攻击特征库、网络协议分析模块、数据包捕获模块

D)攻击特征库、数据包捕获模块、网络协议分析模块

正确答案:B

(36)B)【解析】基于网络的入侵检测系统的基本结构可以参见四级网络工程师教程中的299页。 -

第4题:

使用Ethereal捕获并分析局域网内数据包,如果要捕获特定的报文,那么在抓取包前就要设置过滤规则。捕获IP地址为192.168.1.1网络设备通信的所有报文为:iphost192.168.1.111。交换式集线器可以控制单播包、广播包和多播包。()

答案:错误

-

第5题:

追踪黑客踪迹、分析黑客攻击手段的最佳方案是()。

- A、蜜罐/蜜网

- B、入侵检测系统

- C、安全审计系统

- D、反木马、反病毒软件

正确答案:A -

第6题:

协议分析技术可以解决以下哪个安全问题?()

- A、进行访问控制

- B、清除计算机病毒

- C、捕获协议数据并进行分析,定位网络故障点

- D、加密以保护数据

正确答案:C -

第7题:

()是一种能及时发现和成功阻止网络黑客入侵,并在事后对入侵进行分析,查明系统漏洞并及时修补的安全技术

- A、蜜罐技术

- B、漏洞扫描

- C、安全审计

- D、入侵检测

正确答案:D -

第8题:

蜜网技术核心需求有:()

- A、数据监听机制

- B、数据控制机制

- C、数据捕获机制

- D、数据分析机制

- E、数据跟踪机制

正确答案:B,C,D -

第9题:

在数据库应用系统的需求分析阶段,需要考虑数据的安全性需求。下列不属于数据安全性需求分析内容的是()

- A、分析数据的安全性需求,以确定每个关系表上定义的数据约束能够满足使用要求

- B、分析全局用户对数据的存取需求,以确定全局数据的安全控制策略

- C、分析特殊用户对数据的存取需求,以保证数据库的安全控制策略能够满足其使用要求

- D、分析各类用户对数据的存取需求,以确定各类用户能够操作的数据

正确答案:A -

第10题:

EVDO中,DRCLock信道的作用是()

- A、反向数据速率指示

- B、反向数据速率控制信道捕获

- C、前向数据速率指示

- D、前向数据速率控制信道捕获

正确答案:B -

第11题:

单选题下列对sniffer的使用,描述不正确的是()。A只有在共享的网络环境中,sniffer才能捕获局域网中所有的数据帧

B在交换式的网络中,sniffer将不再有用

C在交换式的网络中,如果需要捕获其他终端之间的数据,需要交换机做端口镜像来支持

Dsniffer可以将接收的数据帧自动的加以分析,并提供详细的分析报告

正确答案: C解析: 暂无解析 -

第12题:

单选题传感网的数据管理技术研究内容中主要包括()以及数据管理系统的研究。A数据获取技术、存储技术、查询处理技术、分析挖掘技术

B数据获取技术、定位技术、网络安全技术、分析挖掘技术

C数据获取技术、定位技术、查询处理技术、分析挖掘技术

D数据获取技术、存储技术、网络安全术、分析挖掘技术

正确答案: B解析: 暂无解析 -

第13题:

NetXray的功能是(64)。

A.捕获并分析数据包

B.发送数据包

C.网络管理查看功能

D.A、B和C

正确答案:D

解析:本题考查NetXray的功能。

NetXray是由Cinco Networks公司开发的一种用于高级数据包检错的工具。它可提供数据包获取和译码的功能,捕获到想要的任何类型的数据包并译码,以图形的方式确切地指出在网络中哪里出现严重的业务拥塞。另外,通过配置,它可以用于监控多个网段。其功能如下:

捕获(Capture)并分析数据包:NetXray可以在同一个网段内对单个或多个节点同时进行各种协议的数据包捕获,并加以适当的分类及分析。

发送数据包:NetXray可以在本机上对网络发送自定义的数据包或以前捕获的数据包,用来测试网络硬件和软件的状况。该功能如果使用不当,即随意向网上发送数据包,有可能造成网络出现故障,建议不要轻易使用。

网络管理查看功能:NetXray可以统计出一个子网中网络流量情况、错误发生情况、协议使用分配情况等数据,如果针对某一节点进行捕捉,可以看到其流量以及所有的数据包。 -

第14题:

追踪黑客踪迹、分析黑客攻击手段的最佳方案是()。A.蜜罐/蜜网

B.入侵检测系统

C.安全审计系统

D.反木马、反病毒软件

参考答案:A

-

第15题:

下列对sniffer的使用,描述不正确的是()。A.只有在共享的网络环境中,sniffer才能捕获局域网中所有的数据帧

B.在交换式的网络中,sniffer将不再有用

C.在交换式的网络中,如果需要捕获其他终端之间的数据,需要交换机做端口镜像来支持

D.sniffer可以将接收的数据帧自动的加以分析,并提供详细的分析报告

参考答案:C

-

第16题:

下列对sniffer的使用,描述不正确的是()。

- A、只有在共享的网络环境中,sniffer才能捕获局域网中所有的数据帧

- B、在交换式的网络中,sniffer将不再有用

- C、在交换式的网络中,如果需要捕获其他终端之间的数据,需要交换机做端口镜像来支持

- D、sniffer可以将接收的数据帧自动的加以分析,并提供详细的分析报告

正确答案:C -

第17题:

黑客经常使用网络监听工具来寻找攻击目标,以下关于网络监听的工作原理描述正确的是()。

- A、网络监听不能捕获到发往路由器的数据包

- B、网络监听其实是将本地网卡设置为混杂模式,以接受所有流经该网卡的数据包

- C、网络监听是一种主动攻击行为,攻击机器会主动发送数据包

- D、网络监听不能捕获到不完整的或错误的数据包

正确答案:B -

第18题:

下面有关安全审计的说法错误的是()

- A、安全审计需要用到数据挖掘和数据仓库技术

- B、安全审计产品指包括主机类、网络类及数据库类

- C、安全审计的作用包括帮助分析案情事故发生的原因

- D、安全审计是主体对客体进行访问和使用情况进行记录和审查

正确答案:B -

第19题:

哪些技术属于大数据的关键技术()。

- A、虚拟化技术和云计算平台技术

- B、大数据安全技术和大数据关键设备技术

- C、海量数据的存储技术

- D、数据预处理技术

- E、新型数据挖掘和分析技术

正确答案:A,B,C,D,E -

第20题:

被动捕获数据单元并重新发送属于安全攻击中的()

- A、监视传送

- B、通信量分析

- C、假冒

- D、重放

正确答案:D -

第21题:

下列对于sniffer的使用,描述正确的是()。

- A、只有在共享的网络环境中,sniffer才能捕获局域网中所有的数据帧

- B、在交换网络中,sniffer将不再有用

- C、在交换网络中,如果需要捕其它终端之间的数据,需要交换机作端口镜像支持

- D、sniffer可以将接收的数据帧自动加以分析,并提供详细的分析报告

正确答案:C -

第22题:

单选题追踪黑客踪迹、分析黑客攻击手段的最佳方案是()。A蜜罐/蜜网

B入侵检测系统

C安全审计系统

D反木马、反病毒软件

正确答案: B解析: 暂无解析 -

第23题:

单选题EVDO中,DRCLock信道的作用是()A反向数据速率指示

B反向数据速率控制信道捕获

C前向数据速率指示

D前向数据速率控制信道捕获

正确答案: B解析: 暂无解析